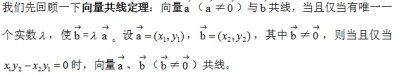

暴力破解(暴力破解密码是什么意思?)

暴力破解(暴力破解密码是什么意思?)

web暴力破解登录,属于攻击链模型的哪个阶段

第6个阶段,执行活动。

暴力破解登录即在没有得到允许的情况下,破解了信息并进行篡改,而执行活动阶段即执行所有的活动行为,如偷取信息、篡改信息,所以属于第六个阶段。

攻击链模型分为七个阶段,一是侦查目标、二是制作工具、三是传送工具、四是触发工具、五是控制目标、六是执行活动、七是保留据点,属于多目标、多阶段、更低调的攻击方式,web暴力破击登录只是其中的一种。

比特币暴力破解真的存在吗

比特币暴力破解目前是不可能存在的。

经专家研究发现几乎不可能暴力破解比特币私钥,因为比特币采用的加密算法,是非常难破解的。

目前看来,量子计算似乎尚未做出必要的颠覆,以解决比特币的加密问题。

aabbcc密码会被暴力破解吗

会,暴力破解的明显问题是密码越长,破解密码所用的时间就越长。密码一旦超过一定长度,基本上不可能强行破解。

例如,使用破解的服务器集群,每秒可以尝试3500亿次。破解6位密码只需4.08秒,7位密码为6.47分钟,8位密码为10.24小时,9位密码为40.53天,10位密码为10.55年。

服务器集群具有更快的密码破解速度

简单的长密码远远不够,因为也有破解密码的方法,就是使用"密码簿"。"密码簿"是一组常见的密码,还集成了一些常用的日期和词汇,随着破解密码的增加,密码簿也不断丰富。

密码簿已成为破解密码的一种手段。

破解专家会针对不同的环境使用不同大小的密码本,即原始暴力破解进入密码簿的尝试,有些人也会有自己的密码簿,一般来说,密码本越丰富,密码越常见,快速破解的几率就越高。

破解密码比你想象的要容易。

所以设置密码的原则是,第一个密码足够长,第二个是我们不能使用普通单词,也就是我们常说的"强密码。"这就是为什么有些网站要求密码不少于8位,必须包含大写和小写字母和数字。

【原创】使用Hydra暴力破解网络协议密码

Hydra是一款全能的暴力破解工具,功能强大,几乎支持所有的协议。本次实验使用Hydra爆破SSH登陆密码;

参数说明

hydra [[[-l login|-L file] [-p PASS|-P FILE]] | [-C FILE]] [-e ns]

[-o FILE] [-t TASKS] [-M FILE [-T TASKS]] [-w time] [-f] [-s PORT] [-S] [-vV] server service [OPT]

-R 继续从上一次进度接着破解。

-S 采用SSL链接。

-s PORT 可通过这个参数指定非默认端口。

-l LOGIN 指定破解的用户,对特定用户破解。

-L FILE 指定用户名字典。

-p PASS 小写,指定密码破解,少用,一般是采用密码字典。

-P FILE 大写,指定密码字典。

-e ns 可选选项,n:空密码试探,s:使用指定用户和密码试探。

-C FILE 使用冒号分割格式,例如“登录名:密码”来代替-L/-P参数。

-M FILE 指定目标列表文件一行一条。

-o FILE 指定结果输出文件。

-f 在使用-M参数以后,找到第一对登录名或者密码的时候中止破解。

-t TASKS 同时运行的线程数,默认为16。

-w TIME 设置最大超时的时间,单位秒,默认是30s。

-v / -V 显示详细过程。

server 目标ip

service 指定服务名,支持的服务和协议:telnet ftp pop3[-ntlm] imap[-ntlm] smb smbnt http-{head|get}

http-{get|post}-form http-proxy cisco cisco-enable vnc ldap2 ldap3 mssql mysql oracle-listener

postgres nntp socks5 rexec rlogin pcnfs snmp rsh cvs svn icq sapr3 ssh smtp-auth[-ntlm] pcanywhere

teamspeak sip vmauthd firebird ncp afp等等。

实验过程

受害主机:192.168.1.103

受害用户:root

1.我们需要知道受害主机的ssh用户,例如root。接下来,我们需要准备一个密码字典,为了节省时间,我们使用了一个简单的密码字典,其中包含了root@192.168.1.103的正确密码;

2.在终端中输入: hydra 192.168.1.103 ssh -l root -P ./Documents/password.txt -V 并回车;

随后Hydra根据字典的内容进行逐个尝试,并在全部尝试完成之后显示爆破结果。

Safesonic网络安全团队实验室2016年08月21日

暴力破解原理与过程详解

顾名思义,暴力破解的原理就是使用攻击者自己的用户名和密码字典,一个一个去枚举,尝试是否能够登录。因为理论上来说,只要字典足够庞大,枚举总是能够成功的!

但实际发送的数据并不像想象中的那样简单——“ 每次只向服务器发送用户名和密码字段即可!”,实际情况是每次发送的数据都必须要封装成完整的 HTTP 数据包才能被服务器接收。但是你不可能一个一个去手动构造数据包,所以在实施暴力破解之前,我们只需要先去获取构造HTTP包所需要的参数,然后扔给暴力破解软件构造工具数据包,然后实施攻击就可以了。

Web暴力破解通常用在,已知部分信息,尝试爆破网站后台,为下一步的渗透测试做准备。

Http 中的 response 和 request 是相对浏览器来说的。浏览器发送request,服务器返回response。

Get 和 Post :get放在url中,而post放在http的body中。

http_referer :是http中header的一部分,向浏览器发送请求时,一般会带上referer,告诉服务器我是从哪个页面链接而来,为服务器处理提供一些信息。

这里我们使用dvwa渗透测试平台中的暴力破解模块来进行演示。

先使用任意账号密码尝试登录,并同时使用 firefox F12 进行抓包分析。

这一步的作用是,收集构造HTTP数据包所需要的参数,比如cookie、get/post、referer、提交得字段名等。

可以看到cookie里面除了 username 和 password 字段之外还有一个 token,这个通常是用来防止CSRF攻击的。

收集到以上信息之后,我们就可以构造用于攻击的数据包。

需要用到的参数收集完毕之后,接下来就需要使用到爆破软件,这里我们先讲一个专用与爆破的软件——Bruter,之后会再介绍一款综合的Web类安全软件 :

如下图所示,这款软件支持包括FTP、SSH在内的十多种不同应用场景的暴力破解。我们这里是Web登录的爆破,所以选择Web Form:

点击协议右侧的选项,将我们之前获得的信息输入进去。

其实我们也可以直接在网址一栏中输入我们要攻击的URL,点击载入,它会自动将构造攻击数据包所需要的信息识别出来并填好,如果我们发现有问题或者有遗漏,也可以手动修改。

有些朋友可能要说,既然可以自动获取相关参数,那为什么我们还要花时间精力去手动收集信息呢?其实之前的手动收集主要是帮助我们理解暴力破解的原理,正所谓知其然不够,还要知其所以然。并且软件自动获取的参数也可能会出错,我们可以再验证一次。

接下来设置用户名和密码。用户名可以使用字典,如果你知道用户名是什么,你也可以直接输入字符串,比如:admin。

密码则有多种选择,如果选择字典选项,则需要加载我们自己事先准备好的字典(比如自己收集的弱口令字典),右侧还可以设置大小写、字符长度等:

如果选择暴力破解选项,就是软件使用自动生成字符串进行攻击,我们可以自定义使用到的字符种类、长度等:

至于右侧的选项,大家可以根据自己的需要进行选择,设置完毕之后点击开始,就可以开始暴力破解:

![Uploading github.pages_3_brutard7_653421.png . . .]

接下来我们介绍另一款软件 WebCruiser Web Vulnerability Scanner ,这是一款相对综合的软件,包括常见的Sql注入、XSS检测等功能,其中的暴力破解模块也非常强大!

这款软件自带web界面,我们可以直接在url一栏中输入攻击网址,并做一次任意用户名密码的登录提交,之手点击Resend按钮,可以看到已经自动对之前操作进行抓包:

之后在点击右侧的Bruter按钮,会直接跳转到Bruter界面,同样需要的参数都已经自动填好,设置好字典就可以开始破解了:

暴力破解就暂时讲到这里,之后有时间会对这篇文章进行修改和优化,如果有什么问题欢迎留言!

如果你觉得我讲的不错的话,可以关注一下我的其他文章和课程,希望能真正的帮到你

暴力破解

-

- 张靓颖update(张靓颖update 手表)

-

2024-01-24 06:15:39

-

- 涓浗鏈€鏂伴鍦?045涓囧钩鏂瑰叕閲?涓浗鍥藉湡鍙樻垚1045涓囧钩鏂瑰叕閲

-

2024-01-24 06:13:33

-

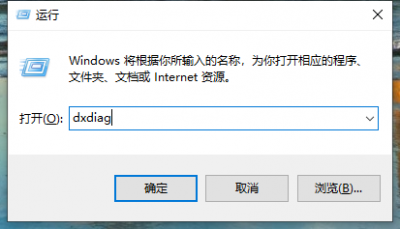

- 怎么查看电脑的显卡配置信息(台式电脑如何查看显卡型号详细信息)

-

2024-01-23 23:44:17

-

- 感冒做核酸抗原检测有影响吗 感冒、咽痛……这些情况会影响核酸检测结果吗?

-

2024-01-23 23:42:11

-

- 白鲜皮 道地药材白鲜皮

-

2024-01-23 23:40:05

-

- 千字文——烛怎么读

-

2024-01-23 23:38:00

-

- 每日一字:塞怎么写

-

2024-01-23 23:35:54

-

- 高中数学三点共线证明方法 高中数学:平面向量三点共线的证明及其结论的巧妙应

-

2024-01-23 23:33:48

-

- 沉香的功效及其应用(营养价值高)

-

2024-01-23 23:31:42

-

- 「每日一字」仓怎么写

-

2024-01-23 23:29:36

-

- 怎么用PPT做组织结构图(你会用PPT做 公司组织结构图 吗?)

-

2024-01-23 23:27:30

-

- 西瓜和桃子能一起吃吗 桃子和西瓜不能一起吃?

-

2024-01-23 23:25:24

-

- 混乱武林苍山负雪攻略(混乱武林苍山负雪攻略3)

-

2024-01-23 07:36:54

-

- 紫色(紫色的含义和象征)

-

2024-01-23 07:34:48

-

- 路随人茫茫(路随人茫茫吉他谱)

-

2024-01-23 07:32:42

-

- goat(当我们讨论“GOAT”时,不该仅限于乔丹和勒布朗)

-

2024-01-23 07:30:36

-

- 黄牛象征什么(黄牛象征什么四字词语)

-

2024-01-23 07:28:30

-

- 情侣重现胜利之吻(情侣重现胜利之吻图片)

-

2024-01-23 07:26:24

-

- 武大郎设宴打一成语(武大郎设宴打一成语是什么成语)

-

2024-01-23 07:24:18

-

- 人心不足蛇吞象下句(人心不足蛇吞象出处哪里)

-

2024-01-23 07:22:12

脱贫标准 人均收入2020,脱贫标准

脱贫标准 人均收入2020,脱贫标准 换乘地铁需要重新买票吗,换乘地铁需不需要重新买票?

换乘地铁需要重新买票吗,换乘地铁需不需要重新买票?